10 maneras en la que sueles utilizar incorrectamente tu PC

Explicaremos 10 maneras en la que sueles utilizar incorrectamente tu pc, o dicho de otra manera, hay mejores prácticas para llevar a cabo ciertas maneras de uso o costumbres que tenemos. Generalmente son errores básicos, otras, son malos hábitos y explicaremos qué puedes cambiar para mejorar la experiencia de uso y la seguridad. Muchos de éstos consejos se aplican a Windows 10, dado a que la mayor cuota de usuarios está en éste sistema operativo, pero otros pueden ser perfectamente compatibles con Mac.

Usar un sistema operativo sin soporte oficial

A día de hoy sobre todo tratándose de sistemas operativos Windows, muchos particulares y empresas siguen utilizando las versiones 7 lanzado en el año 2009, finalizando su soporte en 2020 y en menor grado XP, lanzado en el año 2000 y finalizando su soporte en el 2014. Si eres usuario de Apple por poner un ejemplo, MacOS Mojave dejó de tener soporte en Octubre de 2021.

Esto significa que si surge una vulnerabilidad de seguridad grave para los sistemas operativos antiguos, no recibirán ninguna actualización para solucionarla, pudiendo correr el riesgo de que los virus explotarán esas vulnerabilidades.

Si estas pensando que instalar soluciones como programas antivirus o cortafuegos para sustituir este vacío, consecuencia de las actualizaciones de seguridad descontinuadas, te diremos que no vayas por ese camino, ya que estas soluciones solo lo llevarán hasta cierto punto parcial de seguridad.

Otros problemas derivados también afectaran a la estabilidad del sistema operativo con ciertas pausas inesperadas al utilizarlo o directamente paralizando el equipo. Los principales navegadores, programas o incluso controladores de dispositivos con el tiempo, dejan de ser compatibles con su sistema. Por ejemplo, la última versión de Chrome que se puede ser ejecutada en Windows XP es Chrome 49, mientras que la última versión de Chrome disponible en éste momento es Chrome 103.

Lo que nos lleva al último problema, ciertos periféricos como Impresoras, accesorios bluetooth, faxes, accesorios para gaming o webcams, requieren los últimos sistemas operativos para funcionar (al menos correctamente).

No hacer copias de seguridad periodicamente

Un gran porcentaje de usuarios tienen la mala costumbre de tener sus datos solamente en el equipo que utilizan, sin realizar copias en otro dispositivo (disco duro, pendrive, NAS, etc.).

Tanto si sufres del ataque de un virus, un fallo de la unidad de almacenamiento o simplemente quieres restablecer la configuración de tu equipo, tener una réplica de tus datos es fundamental, no solo no perderás tus datos, minimizarás las pérdidas y podrás agilizar varias tareas de mantenimiento como la reinstalación del sistema operativo.

El problema es que surge el problema y toca lamentar la pérdida de tus fotos o vídeos familiares, tus trabajos para la universidad o tu contabilidad, y recién ahí, buscamos una solución.

Actualmente hay programas que en unos pocos clics pueden realizar copias de seguridad, de pago como Acronis true image o gratuito como AOMEI Backupper Standard, después de instalarlo, configura que datos quieres salvar, si quieres copias diarias, mensuales, etc. y a la unidades de almacenamiento donde guardarás la copia.

Recuerda que todos los tipos de medios de almacenamiento son proclives a fallar, no existe un medio 100% infalible, pero múltiples copias de seguridad aumentarán las probabilidades de recuperar datos si falla otra copia.

Reutilización de contraseñas

Es normal utilizar contraseñas comunes para varios de nuestros servicios, mucha gente tiene múltiples cuentas y tener una contraseña única para cada una parece una solución fácil, pero ten en cuenta que en cuanto una contraseña sea adivinada, podrían tener acceso a tus otras cuentas con mucha facilidad.

Un informe de Google del 2019 nos revela que aproximadamente el 50 por ciento de los usuarios usan las mismas contraseñas para sus cuentas, ésta estadística muestra claramente la magnitud del problema de reutilización de contraseñas y deberíamos tomar medidas para mitigar los riesgos.

Por norma general se debe priorizar una buena «táctica» de contraseñas para garantizar que las éstas no sean un eslabón débil en cuanto a seguridad por lo cual se entiende que cada usuario, sistema, aplicación, servicio o cámara IP debería tener una contraseña única y segura, además de:

- Dejar de ver a las contraseñas como una tarea de cumplimiento y comenzar a verlo como una capa de protección.

- Realizar periódicamente una verificación de contraseñas, sobre todo si tenemos múltiples cuentas (correo electrónico, banco, redes sociales, comercios, etc.)

- Es fundamental que las nuevas contraseñas sean significativamente diferentes de la última, no utilizar demasiados caracteres idénticos y consecutivos.

- Por consecuencia, si seguimos estos simples pasos, los ataques de diccionario llevados a cabo gracias a herramientas que buscan las combinaciones de palabras más probables, no podrán “adivinar” dichas contraseñas a tiempo.

Para complementar lo dicho en los puntos anteriores podemos añadir:

- La web Have i beenpwned nos ayudará a saber si hay filtraciones de tus datos, producidos por ataques a ciertas webs de servicios. Para comprobarlo haz aquí.

- En ésta página web podrás generar contraseñas fuertes y aleatorias.

- El uso de gestores de contraseñas es muy útil. Podemos instalarlos en nuestros equipos o smartphones para que sea más fácil y seguro gestionarlas, Bitwarden es uno de ellos.

Utilización de contraseñas cortas

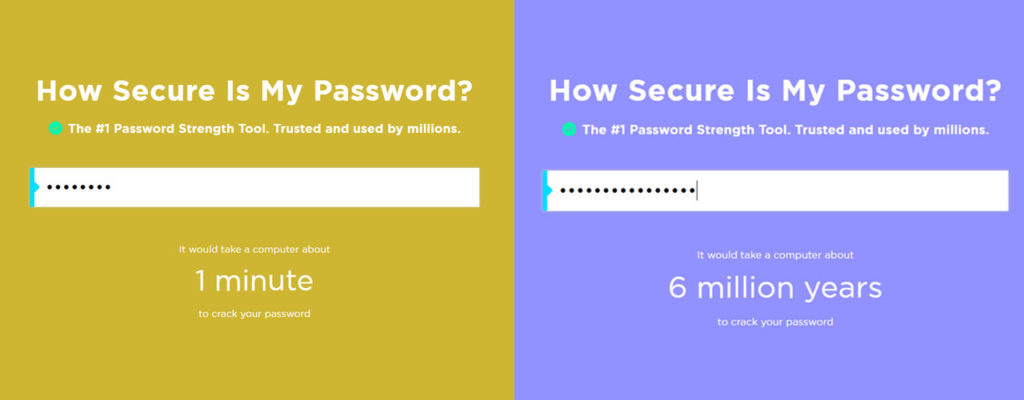

Seguimos con la temática de las contraseñas, pero ésta vez analizamos el aspecto de la longitud de la misma. Los usuarios también pueden realizar una serie de otros comportamientos de riesgo, como reducir la cantidad de caracteres utilizados. Hay que tener en mente que una contraseña corta, es débil e insegura, por lo tanto son un problema de seguridad y una puerta de entrada directa hacia nosotros.

Las combinaciones cortas son muy vulnerables a ataques de fuerza bruta mediante herramientas que prueban rápidamente todas las combinaciones posibles de claves hasta que aciertan para romperlas fácilmente, debido a que cuanto más corta es la contraseña, menor es el número de claves y combinaciones posibles.

Los ataques de fuerza bruta, gracias a la mayor potencia informática de las nuevos equipos, así como a la previsibilidad de ciertas combinaciones de caracteres elegidas por los usuarios, se están volviendo particularmente efectivos y para vencerlos podemos realizar ciertas acciones:

- Mientras más larga sea, más trabas pondréis a los «Hackers» ya que no es lo mismo probar todas las combinaciones posibles para una contraseña de 6 caracteres de letras y números que probar todas las combinaciones posibles de una contraseña de 12 caracteres con letra, símbolos y números.

- Una combinación aleatoria de caracteres alfanuméricos y símbolos parece intuitivamente la mejor defensa contra los ataques.

- También podemos añadir que una lista larga de palabras fáciles de recordar o una frase de contraseña podría ser más segura que una lista más corta de caracteres aleatorios, intentando que sean únicas, ya que si los usuarios eligen palabras demasiado relacionadas entre sí o demasiado personales, pueden surgir vulnerabilidades ante ataques de diccionario.

- En la web How secure is my password puedes hacer pruebas para comprobar si tu contraseña es fácil de adivinar ante un ataque de fuerza bruta e ir combinando hasta dar con un buen resultado.

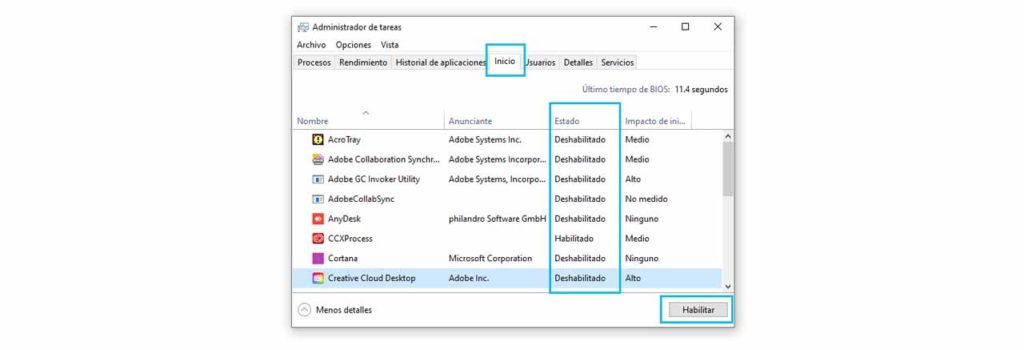

No limpiar programas que se inician automáticamente

Por si no lo sabías, muchos programas que ya están en nuestro equipo o que instalamos a lo largo del tiempo, tienen la opción de auto ejecutarse para que si los necesitas inmediatamente, ahorres un poco de tiempo, lo que significa que cada vez que inicies tu equipo ejecutará una lista programas. El problema deriva de la acumulación de todos esos programas, ya que cuanto más haya, más tiempo tardará el sistema operativo en ejecutarse y quizás el usuario solo necesite tener los imprescindibles.

En Windows podemos identificar cuales son si iniciamos el administrador de tareas: presionamos las teclas windows + r , se nos abrirá un cuadro debajo a la izquierda del escritorio en el cual debemos escribir «taskmgr» (sin las comillas) y luego presionamos enter.

Una vez abierto el administrador del sistema, vamos a la pestaña inicio. Una vez ahí tendremos una lista de aplicaciones, y en la columna estado, sabremos si está habilitada para iniciar automáticamente o no. En el caso de que la queramos desactivar sería tan fácil con el botón ubicado en la parte inferior derecha.

Utilizar las opciones por defecto del sistema operativo

En el momento de adquirir un equipo e iniciarlo por primera vez tendremos configuradas todas las opciones por defecto, del sistema operativo, lo que significa que muchas de éstas opciones quizás no encajen con nuestra forma de uso, y normalmente así permanecerán ya que muchos usuarios no quieren aventurarse a ello.

Lo mejor es tomarnos el tiempo que sea necesario para revisar los ajustes de nuestro sistema operativo (aunque sea poco a poco), e ir cambiando todas aquellas opciones que necesitemos: de privacidad, seguridad, accesibilidad, comodidad del usuario, facilidad de uso, actualizaciones, contraseñas, etc. para ajustarlas a nuestras necesidades, y al mismo tiempo que mejoren nuestra experiencia y control sobre el equipo.

No utilizar la encriptación de las unidades de almacenamiento

La encriptación está al alcance nuestro con un par de clics, muchos no sabrán que es ni para que sirve, y generalmente no usarán ésta útil (y gratuita) herramienta. Si estás buscando proteger sus datos en caso de que le roben su PC o la alteren de otra manera, entonces hemos encontrado nuestra herramienta.

Básicamente es un extra de seguridad en el caso de que quieran extraer datos cuando el pc esté apagado, o extraigan las unidades físicas e intenten reproducirlas desde un equipo externo, la persona que intente acceder a tus archivos, no podrá saber que tipos de datos tiene al estar cifrados.

El BitLocker Drive Encryption está integrado con el sistema operativo Windows, y está disponible en las versiones Windows Vista / 7 Ultimate, Windows Vista / Enterprise, Windows 8.1 Pro, Windows 8.1 Enterprise o Windows 10 Pro, así que muchos usuarios lo tendrán al alcance de la mano.

Tan fácil es activar la encriptación BitLocker como: entrar en equipo, hacer clic derecho sobre la unidad de almacenamiento que deseemos encriptar, y elegimos la opción activar BitLocker.

Posponer las actualizaciones del sistema operativo

Al igual que el primer punto, posponer actualizaciones, es una mala idea. Ya que casi ningún código es perfecto, tarde o temprano se mostrarán debilidades y se necesitan ciertos parches para ir resolviendo cuestiones de seguridad e integridad que explicaremos a continuación:

- Los problemas y vulnerabilidades de seguridad son críticos, ya que pueden ser explotados por malware para acceder y potencialmente dañar al sistema, incluso si está ejecutando un software antimalware o antivirus, ya que es posible que ese software no protege lo suficiente de ciertos problemas de seguridad de Windows. También pueden realizarse inclusive a las pocas horas de que se hagan públicas. Éstos problemas de seguridad se manifiestan regularmente en varias partes del sistema operativo Windows: ActiveX, .NET Framework o la plataforma principal, aunque no se ejecute el software en cuestión, es un riesgo no parchearlo, simplemente porque está instalado en el sistema.

- Los problemas y errores generales del sistema operativo, afectan al rendimiento y la estabilidad de Windows, no son responsables directos de las vulnerabilidades relacionadas con la seguridad, pero siempre deberían mejorar la experiencia y usabilidad del sistema operativo.

- Finalmente algunas actualizaciones introducen nuevas funciones o actualizaciones de programas, que incluso si no se planea usar el software en cuestión, Microsoft dejará de brindar soporte para software obsoleto, por lo cual necesitaríamos actualizar si o si.

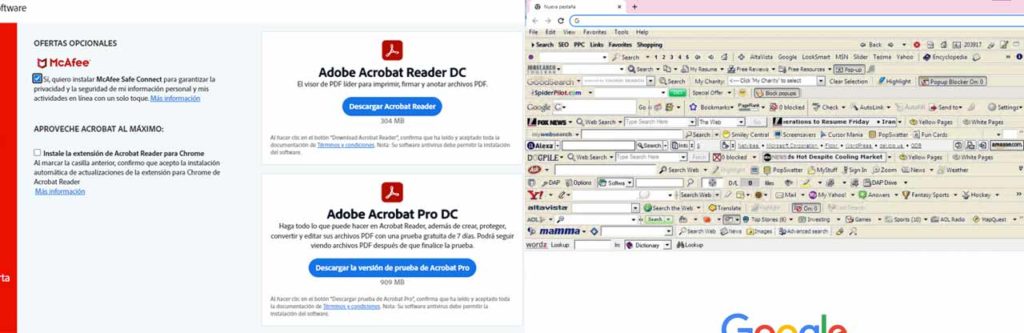

Instalar un programa sin leer las opciones de instalación (siguiente, siguiente…)

Doble clic en el instalador, ahora le doy a siguiente, siguiente, siguiente…. y ya está instalado…. Pero bueno! acaso nos hemos dado cuenta de qué y como hemos realizado la instalación?

Muchas veces dejamos seleccionado opciones que acarrean la instalación de aplicaciones o servicios adicionales, que no hemos pedido, solamente con tomarte unos minutos para leer el texto de instalación puede solucionarse éste mal hábito y mejorar el control sobre lo que instalamos.

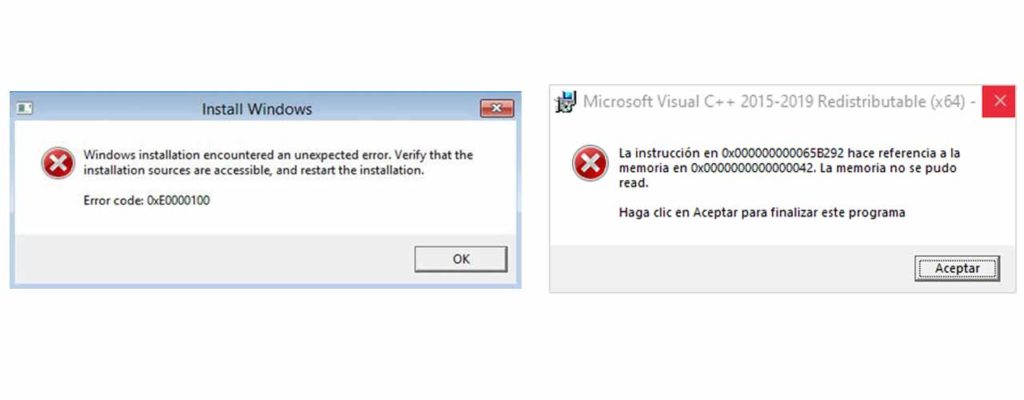

Cerrar los avisos del sistema inmediatamente sin leerlos

Los cuadros de error o avisos del sistema nos están alertando de que algo no funciona como debería. Usualmente ésta alerta explica brevemente cual es el problema y vendrá acompañado muchas veces de un código de error, que, si hacemos una búsqueda por internet, podremos ampliar la información o encontrar la solución.